- Jest nginx 1.18 0 wrażliwy?

- Co to jest nginx 1.18 0 Ubuntu?

- Czy nginx jest ryzykiem bezpieczeństwa?

- Czy nginx można zhakować?

- Ma nginx dotknięty log4J?

- Czy Nginx może chronić DDOS?

- Czy Netflix nadal używa Nginx?

- Ile pamięci RAM potrzebuje Nginx?

- Jest Nginx Rosjaninem?

- Czy nginx można używać złośliwie?

- Czy można zhakować odwrotne proxy?

- Czy możesz iść do więzienia za korzystanie z hacków?

- Czy nginx jest oprogramowaniem szpiegującym?

- Jest nginx bardziej bezpieczny niż Apache?

- Jak zła jest podatność log4j?

- Jak ryzykowne jest log4J?

- Jest Minecraft 1.18 podatne na log4J?

- Co to jest nginx 1.18 0?

- Która wersja jest podatna na log4j?

- Jest nginx 1.19 obsługiwane?

- Czy log4j działa na 1.18 1?

- Jest bezpieczny w optyfine przeciwko log4j?

- Czy mogę chronić się przed log4j?

- Jest Nginx Rosjaninem?

- Czy Netflix używa Nginx?

- Jest nginx nadal szybszy niż apache?

- Czy mogę usunąć log4J?

- Czy powinienem martwić się o podatność log4j?

- Dlaczego log4J jest taki poważny?

Jest nginx 1.18 0 wrażliwy?

Podatność znaleziono w Nginx do 1.18. 0 (serwer WWW) i sklasyfikowany jako krytyczny. Dotknięty tym problemem jest nieznana funkcjonalność. Manipulacja w ramach żądania HTTP prowadzi do naruszenia wrażliwości przemytu.

Co to jest nginx 1.18 0 Ubuntu?

Ten pakiet zawiera dodatkową dokumentację, która pomaga uwolnić moc Nginx. oraz jako proxy w celu zmniejszenia obciążenia na serwerach HTTP lub serwerów pocztowych. Dodanie perla w plikach konfiguracyjnych.

Czy nginx jest ryzykiem bezpieczeństwa?

Nginx nie był wyjątkiem - był świadkiem cyberataków i narażonych narażonych na słabości. Jedna mała luka bezpieczeństwa w porównaniu z całą Twoją aplikacją internetową. Ryzyko jest wysokie!

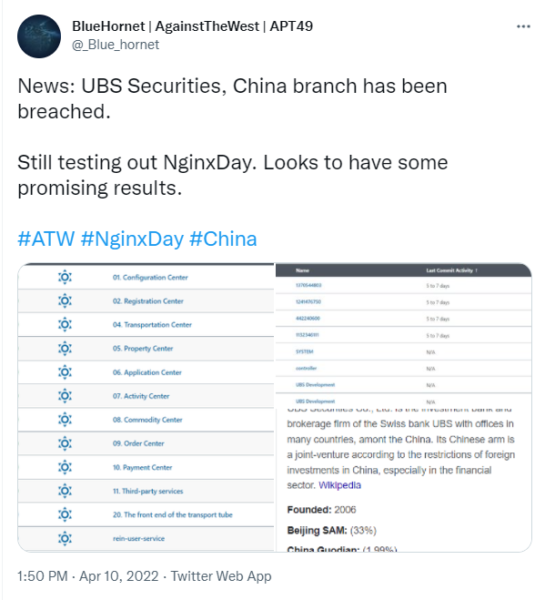

Czy nginx można zhakować?

Nginx zawsze był celem hakerów/łowców nagród z powodu wielu błędnych konfiguracji, a jako badacz bezpieczeństwa/łowca nagród, hakowanie serwera WWW zawsze nas fascynuje.

Ma nginx dotknięty log4J?

Sam Nginx nie jest podatny na ten exploit, ponieważ jest napisany w C i nie używa bibliotek Java ani żadnych bibliotek opartych na Javie.

Czy Nginx może chronić DDOS?

Serwer WWW open source Nginx nie zawiera natywnie złego blokatora botów i ochrony DDOS lub możliwości WAF. Dostępny jest osobna nginx WAF, ale działa na Nginx Plus. Musisz więc kupić zarówno Nginx Plus, jak i Nginx WAF, jeśli chcesz chronić swój serwer przed atakami DDO i BOT.

Czy Netflix nadal używa Nginx?

W rzeczywistości Nginx jest używany przez niektóre z najbardziej istniejących zasobów, w tym Netflix, NASA, a nawet WordPress.com.

Ile pamięci RAM potrzebuje Nginx?

Dla każdego węzła wymagane są następujące minimalne specyfikacje sprzętowe. CPU: 8-rdzeniowy procesor @ 2.40 GHz lub podobne.

Jest Nginx Rosjaninem?

Nginx Inc. został założony w lipcu 2011 r. Przez Sysoev i Maxim Konovalov w celu zapewnienia produktów komercyjnych i wsparcia oprogramowania. Głównym miejscem biznesu firmy jest San Francisco w Kalifornii, a legalnie włączona do Brytyjskich Wysp Dziewiczych.

Czy nginx można używać złośliwie?

Nowe pasożytnicze złośliwe oprogramowanie jest skierowane do popularnego serwera WWW Nginx, odkrył Sansec. Ten nowatorski kod wstrzykuje się do aplikacji hosta nginx i jest prawie niewidoczny. Pasożyt służy do kradzieży danych z serwerów e-commerce, znanych również jako „Magecart po stronie serwera”.

Czy można zhakować odwrotne proxy?

Jeśli odwrotny serwer proxy ma zasadę opartą na ścieżce, która umożliwia agresywne buforowanie, atakujący może stworzyć taką ścieżkę, która wpada w regułę, ale będzie interpretowana jako zupełnie inna ścieżka przez serwer zaplecza.

Czy możesz iść do więzienia za korzystanie z hacków?

Hakowanie komputerowe jest nielegalne w Kalifornii. Hakowanie (lub bardziej formalnie „nieautoryzowany dostęp do komputera”) jest zdefiniowane w prawie Kalifornii jako świadomie dostęp do dowolnego komputera, systemu komputerowego lub sieci bez uprawnień. Zazwyczaj jest to wykroczenie, kara do roku w więzieniu hrabstwa.

Czy nginx jest oprogramowaniem szpiegującym?

Wirus Nginx jest rodzajem złośliwego oprogramowania wykrytych przez różne narzędzia AV jako porywacz przeglądarki. Jest kompatybilny z większością głównych przeglądarków.

Jest nginx bardziej bezpieczny niż Apache?

Ponieważ Nginx jest zaprojektowany tak, aby był wydajny, nie musi szukać . HTACCESS PLIKS i interpretuj je, dzięki czemu będzie w stanie podać żądanie szybciej niż Apache. Nginx zapewnia bezpieczeństwo serwera, nie pozwalając na dodatkową konfigurację, ponieważ tylko ktoś z uprawnieniem do głównego może zmienić ustawienia serwera i witryny.

Jak zła jest podatność log4j?

Nazwani jedną z najcięższych luk w Internecie przez Check Point Software Technologysopens Nowe okno, hakerzy wykorzystali wadę Log4J Apache, aby celować w ponad 40% sieci korporacyjnych na całym świecie.

Jak ryzykowne jest log4J?

Jeśli pozostawiono go, atakujący mogą włamać się do systemów, kradzież hasła i logowania, wyodrębnić dane i infekować sieci złośliwym oprogramowaniem. Log4J jest używany na całym świecie w różnych aplikacjach i usługach online, a podatność wymaga bardzo niewielkiej wiedzy specjalistycznej do wykorzystania.

Jest Minecraft 1.18 podatne na log4J?

Szwedzki twórca gier wideo, Mojang Studios, opublikował awaryjną aktualizację bezpieczeństwa Minecraft, aby zająć się krytycznym błędem w bibliotece logowania Java Apache używane przez klienta i serwerów wieloosobowych Java w grze Java Edition. Podatność jest ustalona wraz z wydaniem Minecraft: Java Edition 1.18.

Co to jest nginx 1.18 0?

Druga innowacja wprowadzona w Nginx Unit 1.18. 0 jest specyficzne dla PHP. Ma na celu uproszczenie codziennej pracy tłumu PHP-on-Unit, który wcześniej musiał zachować raczej kłopotliwe konfiguracje dla swoich ukochanych aplikacji.

Która wersja jest podatna na log4j?

Szczegóły CVE-2011-44832

Wersje Apache Log4J2 z 2.0-beta7 do 2.17. 0 (z wyłączeniem zabezpieczeń wydawnictwu 2.3. 2 i 2.12. 4) są podatne na zdalny atak wykonywania kodu.

Jest nginx 1.19 obsługiwane?

Ważne zawiadomienie: Koniec wsparcia dla wersji Nginx 1.18. X i 1.19. x skuteczne natychmiast #258.

Czy log4j działa na 1.18 1?

Jest kompatybilny z 1.18 serwerów. Co najważniejsze, ta wersja naprawia lukę w zabezpieczeniach zerowych w bibliotece Log4J, której można użyć do wykonywania zdalnego wykonywania kodu exploit. W rezultacie gracze zostali zachęcani do zabezpieczenia swoich klientów i serwerów.

Jest bezpieczny w optyfine przeciwko log4j?

Podczas korzystania z najnowszej wersji oficjalnego uruchamiania Minecraft, wszystkie profile (w tym Optifine) w wersjach 1.12+ są chronione przed exploit log4j.

Czy mogę chronić się przed log4j?

Najlepszą formą obrony przed log4J jest obecnie instalacja zapory sieciowej (WAF). Jeśli Twoja organizacja już korzysta z WAF, najlepiej zainstalować reguły, które koncentrują się na Log4J.

Jest Nginx Rosjaninem?

Nginx Inc. został założony w lipcu 2011 r. Przez Sysoev i Maxim Konovalov w celu zapewnienia produktów komercyjnych i wsparcia oprogramowania. Głównym miejscem biznesu firmy jest San Francisco w Kalifornii, a legalnie włączona do Brytyjskich Wysp Dziewiczych.

Czy Netflix używa Nginx?

Netflix OCA serwuje duże pliki multimedialne za pomocą Nginx za pośrednictwem asynchronicznego połączenia systemowego sendFile ().

Jest nginx nadal szybszy niż apache?

Wydajność - Nginx działa szybciej niż Apache w dostarczaniu treści statycznych, ale potrzebuje pomocy z innego oprogramowania do przetwarzania dynamicznych żądań treści. Z drugiej strony Apache może wewnętrznie obsługiwać dynamiczną zawartość. Konfiguracja na poziomie katalogu-Apache jest wyposażony w .

Czy mogę usunąć log4J?

Możesz bezpiecznie usunąć te pliki. Ponadto pliki te nie zawierają log4j-core-2-2.7. słoik, który jest słoikiem zawierającym podatność, więc nie ma ryzyka exploit.

Czy powinienem martwić się o podatność log4j?

Wiele oprogramowania używa dzienników do celów programistycznych i bezpieczeństwa. Log4J jest częścią tego procesu rejestrowania. Dlatego jest wysoce możliwe, że podatność może wpłynąć na miliony ofiar. Dotyczy to zarówno osób, jak i organizacji.

Dlaczego log4J jest taki poważny?

W grudniu 2021 r. Naukowcy bezpieczeństwa odkryli luki w oprogramowaniu Log4J, które, jeśli są wykorzystywane, mogą pozwolić podmiotom zagrożeniowym na zdalne infiltracja sieci, przejęcie systemów i kradzież poufnych haseł, plików i innych danych.

Torgeek

Torgeek