- Co to jest usługa Tor Hidden?

- Są bezpieczne usługi ukryte?

- Jak działa ukryta serwis?

- Jakie są ukryte usługi?

- Czy może mnie ukryć przed dostawcą usług internetowych?

- Czy CIA jest właścicielem?

- Czy możesz być wyśledzony nad Tor?

- Czy policja może śledzić Tor?

- Czy można śledzić za pomocą VPN i TOR?

- Dlaczego hakerzy używają TOR?

- Jak skonfigurować ustawienia torów?

- Jak skonfigurować obwód Tor?

- Jak przenieść cały ruch przez Tor?

- Dlaczego nie mogę uzyskać dostępu do witryn cebulowych na Tor?

- Czy Tor blokuje ciasteczka?

- Czy TOR blokuje śledzenie?

Co to jest usługa Tor Hidden?

Tor Hidden Service umożliwia użytkownikom publikowanie usługi bez ujawnienia ich tożsamości (adres IP). Użytkownicy mogą połączyć się z tą usługą za pomocą Rendezvous Point, nie znając wydawcy usług i ujawniania ich tożsamości.

Są bezpieczne usługi ukryte?

Tak. To inny przypadek od komunikowania się z serwerem w Internecie. Ponieważ Twój węzeł TOR może zweryfikować autentyczność ukrytej usługi prywatnej (używając skrótu z jego . Nazwa cebulki), możliwe jest bezpieczne zaszyfrowanie informacji od końca do końca.

Jak działa ukryta serwis?

Każda ukryta usługa wymaga, aby każdy obywatel wykonał protokół Rendezvous, aby skontaktować się z usługą. Ten protokół gwarantuje, że obywatel uzyska dostęp do usługi bez znajomości adresu IP serwera. Podczas gdy obywatel korzysta z TOR, usługa nie zna adresu IP obywatela.

Jakie są ukryte usługi?

Serwery skonfigurowane do odbierania połączeń przychodzących tylko za pośrednictwem TOR nazywane są usługami ukrytymi. Zamiast korzystać z adresu IP serwera (a tym samym jego lokalizacji sieci), do której dostępna jest ukryta usługa .

Czy może mnie ukryć przed dostawcą usług internetowych?

Tor Browser jest anonimowy pod względem ukrywania Twojej lokalizacji i przeglądania aktywności - ale są granice. Chociaż nie widzą Twojej aktywności przeglądania ani danych zaszyfrowanych TOR, twój dostawca usług internetowych nadal widzi, że używasz TOR.

Czy CIA jest właścicielem?

Projekt TOR mówi, że zawsze był przejrzysty w zakresie jego źródeł finansowania i że nie ma przeszłości ani obecnego związku z CIA. „Tworzymy bezpłatne i open source, które jest dostępne dla każdego do użycia - i obejmuje CIA” - mówi Stephanie Whited, dyrektor ds. Komunikacji w projekcie Tor.

Czy możesz być wyśledzony nad Tor?

Jeśli odwiedzisz witrynę za pomocą Browser Tor, nie wiedzą, kim jesteś ani w swojej prawdziwej lokalizacji. Niestety wiele witryn prosi o więcej danych osobowych, niż potrzebują za pośrednictwem formularzy internetowych. Jeśli zalogujesz się na tę stronę, nadal nie znają Twojej lokalizacji, ale wiedzą, kim jesteś.

Czy policja może śledzić Tor?

Nie ma sposobu na śledzenie na żywo, szyfrowanego ruchu VPN.

Korzystanie z przeglądarki Tor może być podejrzliwe dla twojego dostawcy usług internetowych, a zatem dla policji. Jednak nie będziesz mieć kłopotów tylko dlatego, że wygląda to trochę podejrzanie.

Czy można śledzić za pomocą VPN i TOR?

Używanie VPN jest sama w sobie dość bezpieczna metoda pozostania anonimowym w Internecie. Podobnie jest używa sieci TOR, która również kieruje połączenie przez kilka losowych węzłów, aby uniemożliwić prześledzenie połączenia z powrotem.

Dlaczego hakerzy używają TOR?

TOR chroni prywatność osobowości, ukrywając lokalizację i wykorzystanie użytkownika przed każdym przeprowadzaniem analizy sieci lub analizy ruchu. Chroni swobodę i zdolność użytkownika do poufności za pomocą anonimowości adresu IP za pomocą węzłów wyjściowych TOR.

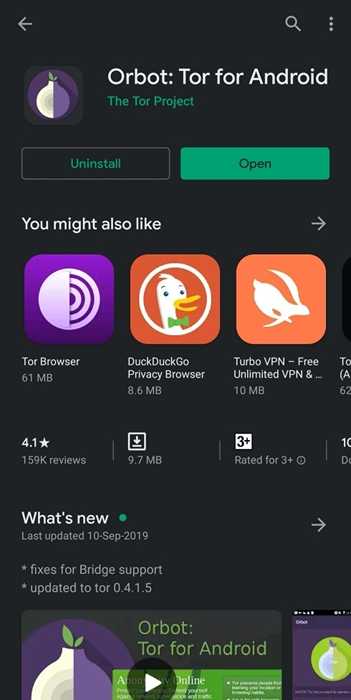

Jak skonfigurować ustawienia torów?

Ustawienia bezpieczeństwa można uzyskać, klikając ikonę tarczy obok paska URL Browser Tor. Aby wyświetlić i dostosować ustawienia zabezpieczeń, kliknij „Zmiana...„Przycisk w menu tarczy.

Jak skonfigurować obwód Tor?

Tworząc obwód

Obwód Tor składa się z węzła osłona, węzła środkowego i węzła wyjściowego. Klient rozpoczyna proces tworzenia obwodu poprzez kontaktowanie się z wybranym węzłem jako węzeł osłony. Klient i węzeł straży negocjują sesję TLS, a klient prosi węzeł strażnika o pomoc w zainicjowaniu obwodu TOR.

Jak przenieść cały ruch przez Tor?

Tor Network to usługa, która umożliwia uczynienie ruchu internetowego anonimowego. Został zaprojektowany do wykorzystania danych transmisji, które wykorzystują protokół Socks. Wszelkich danych, które nie obsługują tego protokołu, nie mogą być kierowane przez sieć Tor. Dlatego nie jest możliwe prowadzenie całego ruchu przez sieć Tor.

Dlaczego nie mogę uzyskać dostępu do witryn cebulowych na Tor?

Usługi cebuli v2 zostały przestarzałe od czasu wydania Tor Browser 11 w zeszłym roku, a użycie ich może zagrozić. Co więcej, obniżając się do starszej wersji Tor Browser.

Czy Tor blokuje ciasteczka?

Domyślnie Tor Browser blokuje wszystkie ciasteczka zewnętrzne i usuwa wszystkie pliki cookie po zamknięciu okna przeglądarki. Tor Browser nie obsługuje blokowania wszystkich ciasteczek, ponieważ dałoby to przeglądarce unikalny odcisk palca, który anonimizowałby użytkownika.

Czy TOR blokuje śledzenie?

Block Trackery

Tor Browser izoluje każdą witrynę, którą odwiedzasz, aby śledzenia i reklamy strony trzecie. Wszelkie pliki cookie automatycznie czyszczą po zakończeniu przeglądania. Tak więc Twoja historia przeglądania.

Torgeek

Torgeek