- Jak szyfrować Ram Veracrypt?

- Czy Veracrypt można złamać?

- Czy jest coś lepszego niż Veracrypt?

- Można szyfrować pamięci RAM?

- Czy Veracrypt jest nadal najlepszy?

- Czy Veracrypt może być odszyfrowane?

- Jakie jest najtrudniejsze szyfrowanie do złamania?

- Czy AES 256 będzie kiedykolwiek pęknięty?

- Jest bardziej bezpieczny niż Truecrypt?

- Czy istnieje limit długości hasła?

- Jak długo jest zaszyfrowane hasło?

- Jak długo są dozwolone hasła?

- Jak długo trwa hasło 64 -bitowe?

- Jaka jest reguła 8 4 dla haseł?

- Są dłuższe hasła trudniejsze do włamania się?

- Jak długo trwa zhakowanie 12 -cyfrowego hasła?

- Jakie jest najtrudniejsze szyfrowanie do złamania?

- Jak długo haker może złamać hasło?

- Czy można odszyfrować zaszyfrowane hasło?

Jak szyfrować Ram Veracrypt?

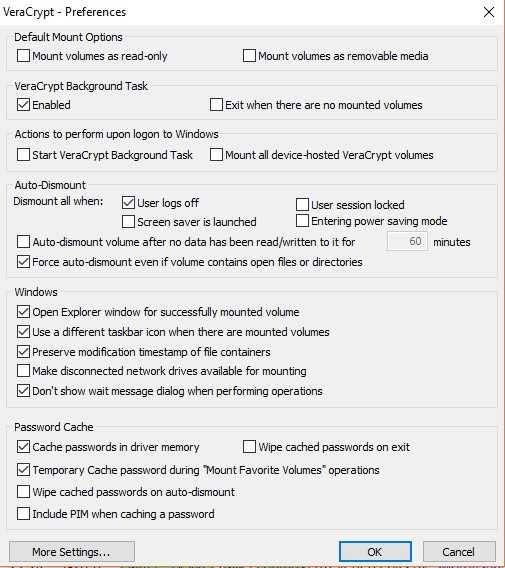

Możesz to włączyć w ustawieniach > Preferencje > Więcej ustawień > Opcje wydajności i sterownika > „Aktywuj szyfrowanie kluczy i haseł przechowywanych w RAM”.

Czy Veracrypt można złamać?

Jak już wiesz, złamanie Veracrypt jest niezwykle złożone. Veracrypt przedstawia jedną z najsilniejszych opcji szyfrowania, jakie napotkaliśmy. Nawet tysiąc komputerów lub sieć potężnych instancji Amazon EC1 z najlepszym procesorem graficznym może spędzić lata, jeśli nie setki lat, aby złamać mocne hasło.

Czy jest coś lepszego niż Veracrypt?

Opracowaliśmy listę rozwiązań, które recenzenci głosowali za najlepsze ogólne alternatywy i konkurentów w Veracrypt, w tym Microsoft Bitlocker, FileVault, Boxcryptor i Folder Lock.

Można szyfrować pamięci RAM?

Ale wraz z postępami w szyfrowaniu pamięci RAM można naprawdę zaszyfrować, a dane są odszyfrowane tylko w ramach procesora.

Czy Veracrypt jest nadal najlepszy?

Veracrypt to dla nas świetna opcja, która chce zaszyfrować nasze dane na dysku twardym i napędach solidnych. Oferuje wiele funkcji, które są bardzo przydatne do ochrony naszych wrażliwych informacji przed wścibskimi oczami. Jest również bezpłatny i open source, co czyni go dobrym wyborem dla tych, którzy chcą uniknąć zastrzeżonych produktów .

Czy Veracrypt może być odszyfrowane?

Potrzebujesz zarówno hasła, jak i osobistego iteracji mnożnika (PIM), aby odszyfrować partycje Veracrypt-incrypt. PIM określa liczbę iteracji używanych przez funkcję wyprowadzania klucza nagłówka. Im wyższy PIM, tym bardziej bezpieczne jest szyfrowanie.

Jakie jest najtrudniejsze szyfrowanie do złamania?

Szyfrowanie 256-bitowe AES jest najsilniejszym i najbardziej solidnym standardem szyfrowania, który jest dziś dostępny w handlu. Chociaż teoretycznie prawdą jest, że szyfrowanie 256-bitowe AES jest trudniejsze do złamania niż szyfrowanie 128-bitowe, szyfrowanie 128-bitowe AES nigdy nie zostało pęknięte.

Czy AES 256 będzie kiedykolwiek pęknięty?

AES 256 jest praktycznie nieprzenikniony przy użyciu metod siły brutalnej. Podczas gdy 56-bitowy Key może być pęknięty w niecały dzień, AES zajęłaby miliardy lat, aby przerwać za pomocą obecnej technologii obliczeniowej. Hakerzy byliby głupi, aby nawet spróbować tego rodzaju ataku. Niemniej jednak żaden system szyfrowania nie jest całkowicie bezpieczny.

Jest bardziej bezpieczny niż Truecrypt?

Veracrypt

Wykonuje wszystkie te same funkcje, co TrueCrypt, a następnie niektóre. Veracrypt dodaje bezpieczeństwo do algorytmów używanych do szyfrowania systemu i partycji. Według programistów ulepszenia sprawiają, że jest to odporne na nowe osiągnięcia w atakach brutalnej siły.

Czy istnieje limit długości hasła?

Maksymalna długość hasła, które ludzki użytkownik może faktycznie wpisać, aby zalogować się do systemu Windows w 127 znakach (ograniczenie jest w GUI Windows). 127 jest prawdopodobnie dość niepraktyczne, aby użytkownik wpisał, ale może być dobre dla kont administratorów, w których hasła są sprawdzane, kopiowane i wklejone z sklepienia hasła.

Jak długo jest zaszyfrowane hasło?

Zasadniczo dłuższe hasła są bezpieczniejsze niż krótsze hasła. W rzeczywistości wykorzystanie maksymalnej przewagi z pełnej siły szyfrowania AES wymaga hasła o około 32 znakach dla szyfrowania 128-bitowego i 64 znaków dla szyfrowania 256-bitowego.

Jak długo są dozwolone hasła?

Jednak długość twojego hasła często zależy od strony internetowej lub usługi oraz ich zasad dotyczących akceptacji hasła. Podczas gdy 14 do 16 losowych postaci da ci świetne bezpieczeństwo, więcej postaci nigdy nie boli. Jednak niektóre strony internetowe ograniczają długość hasła, więc może być konieczne odpowiednio dostosowanie.

Jak długo trwa hasło 64 -bitowe?

13 -znakowy ciąg* wystarczy, aby uzyskać hasło o co najmniej 64 -bitowej sile. Jest to jednak zadowolone z dowolnej liczby postaci nie mniej niż 11, co sprawia, że 13 znaków niepotrzebnie długi.

Jaka jest reguła 8 4 dla haseł?

Co najmniej 4 znaki w twoich hasłach powinno być każde z poniższych. Nazywam powyższe dwie reguły połączone jako „8 4 reguła” (osiem czterech zasad): 8 = 8 znaków minimalna długość. 4 = 1 dolny przypadek + 1 obudowa górna + 1 liczba + 1 znak specjalny.

Są dłuższe hasła trudniejsze do włamania się?

Im dłużej hasło, tym dłużej zajmie pęknięcie. Kiedy krakersy hasła ma więcej znaków do wypełnienia, aby odgadnąć poprawne hasło, jest wykładniczo mniej prawdopodobne, że to poprawia. Innymi słowy, nie potrzebujesz złożonego hasła z mnóstwem fantazyjnych znaków specjalnych, jeśli masz długie hasło.

Jak długo trwa zhakowanie 12 -cyfrowego hasła?

Menedżerowie haseł to najlepszy zakład do ochrony haseł, według Hive, który stwierdził również, że 12-znakowe hasło utworzone przez menedżera haseł może potrwać około 3000 lat na pęknięcie brutalnej siły.

Jakie jest najtrudniejsze szyfrowanie do złamania?

Szyfrowanie 256-bitowe AES jest najsilniejszym i najbardziej solidnym standardem szyfrowania, który jest dziś dostępny w handlu. Chociaż teoretycznie prawdą jest, że szyfrowanie 256-bitowe AES jest trudniejsze do złamania niż szyfrowanie 128-bitowe, szyfrowanie 128-bitowe AES nigdy nie zostało pęknięte.

Jak długo haker może złamać hasło?

Odkrycia sugerują, że nawet osiem znakomity hasło-ze zdrową mieszanką liczb, wielkimi literami, małymi literami i symbolami-może zostać złamane w ciągu ośmiu godzin przez przeciętnego hakera.

Czy można odszyfrować zaszyfrowane hasło?

Nie można odszyfrować hasła zaszyfrowanego. Ale możemy potwierdzić hasło. Z zwykłym tekstem (wpisane hasło) i zwracając wartość logiczną.

Torgeek

Torgeek